Vous pouvez configurer Active Directory Federation Services (AD FS) dans le système d'exploitation Microsoft Windows Server en tant que fournisseur d'identités pour les identifiants de connexion SAML dans ArcGIS Enterprise. Le processus de configuration comporte deux étapes principales : l’inscription de votre fournisseur d’identités SAML auprès de ArcGIS Enterprise et l’inscription de ArcGIS Enterprise auprès du fournisseur d’identités SAML.

Remarque :

Pour vous assurer que les identifiants de connexion SAML de votre organisation sont configurés de manière sécurisée, examinez les meilleures pratiques de la sécurité SAML.

Informations requises

ArcGIS Enterprise requiert la réception de certaines informations attributaires de la part du fournisseur d’identités lorsqu’un utilisateur se connecte à l’aide d’identifiants SAML. L’attribut NameID est obligatoire. Il doit être envoyé par votre fournisseur d’identités dans la réponse SAML afin que la fédération fonctionne. Puisque ArcGIS Enterprise utilise la valeur de NameID pour identifier de manière unique un utilisateur nommé, il est recommandé d’utiliser une valeur constante qui identifie sans équivoque l’utilisateur. Lorsqu’un utilisateur du fournisseur d’identités se connecte, un nouvel utilisateur doté du nom d’utilisateur NameID est créé par l’organisation ArcGIS Enterprise dans son magasin d’utilisateurs. Les caractères autorisés pour la valeur envoyée par NameID sont les caractères alphanumériques, _ (trait de soulignement), . (point) et @ (symbole arobase). Tous les autres caractères sont désactivés pour contenir des traits de soulignement dans le nom d’utilisateur créé par ArcGIS Enterprise.

ArcGIS Enterprise prend en charge le flux de l’adresse électronique, de l’adhésion à des groupes, du nom donné et du prénom d’un utilisateur provenant du fournisseur d’identités SAML.

Inscrivez AD FS en tant que fournisseur d’identités SAML auprès de votre portail

- Vérifiez que vous êtes connecté en tant qu'administrateur de votre organisation.

- En haut du site, cliquez sur Organization (Organisation), puis sur l’onglet Settings (Paramètres).

- Cliquez sur Sécurité dans la partie gauche de la page.

- Dans la section Logins (Connexions), cliquez sur le bouton New SAML login (Nouvelle connexion SAML) et sélectionnez l’option One identity provider (Un fournisseur d’identités). Sur la page Specify properties (Spécifier les propriétés), saisissez le nom de votre organisation (par exemple Ville de Redlands). Lorsque les utilisateurs accèdent au site Web du portail, ce texte est intégré dans le nom de l’option de connexion SAML (Utilisation de votre compte City of Redlands, par exemple).

Remarque :

Vous ne pouvez enregistrer qu’un seul fournisseur d’identités SAML ou une seule fédération de fournisseurs d’identités pour votre portail.

- Sélectionnez Automatically (Automatiquement) ou Upon invitation from an administrator (À l’invitation d’un administrateur) pour préciser comment les utilisateurs peuvent rejoindre l’organisation. Sélectionnez la première option pour permettre aux utilisateurs de se connecter à l’organisation avec leur identifiant de connexion SAML sans intervention de l’administrateur. Leur compte est automatiquement enregistré auprès de l'organisation lors de leur première connexion. La seconde option suppose que l’administrateur inscrive les comptes nécessaires auprès de l’organisation à l’aide d’un utilitaire de ligne de commande. Une fois les comptes enregistrés, les utilisateurs peuvent se connecter à l’organisation.

Conseil :

Nous vous recommandons de désigner au moins un compte SAML pour administrer votre portail et de rétrograder ou supprimer le compte d’administrateur initial. Nous vous conseillons également de désactiver le bouton Create an account (Créer un compte) sur le site web du portail pour empêcher les utilisateurs de créer leurs propres comptes. Pour obtenir des instructions complètes, reportez-vous à la rubrique Configurer un fournisseur d'identités compatible avec SAML avec votre portail.

- Indiquez des informations de métadonnées concernant le fournisseur d'identités à l'aide d'une des options ci-dessous :

- URL : si l’URL des métadonnées de la fédération AD FS est accessible, sélectionnez cette option et entrez l’URL (par exemple, https://<adfs-server>/federationmetadata/2007-06/federationmetadata.xml).

Remarque :

Si votre fournisseur d'identités SAML inclut un certificat auto-signé, vous pouvez rencontrer une erreur en essayant de spécifier l'URL HTTPS des métadonnées. Cela se produit parce que ArcGIS Enterprise ne peut pas vérifier le certificat auto-signé du fournisseur d’identités. Vous pouvez également utiliser HTTP dans l’URL, une des autres options ci-dessous ou configurer votre fournisseur d’identités avec un certificat approuvé.

- File (Fichier) : sélectionnez cette option si l’URL n’est pas accessible. Téléchargez ou obtenez une copie du fichier de métadonnées de la fédération depuis AD FS et chargez le fichier sur le portail ArcGIS Enterprise en utilisant l’option File (Fichier).

- Parameters specified here (Paramètres spécifiés ici) : sélectionnez cette option si l’URL ou le fichier de métadonnées de la fédération n’est pas accessible. Entrez les valeurs manuellement et fournissez les paramètres demandés : l’URL de connexion et le certificat, chiffrés au format BASE 64. Contactez votre administrateur AD FS pour les obtenir.

- URL : si l’URL des métadonnées de la fédération AD FS est accessible, sélectionnez cette option et entrez l’URL (par exemple, https://<adfs-server>/federationmetadata/2007-06/federationmetadata.xml).

- Configurez les paramètres avancés comme il convient :

- Encrypt Assertion (Chiffrer l’assertion) : activez cette option pour chiffrer les réponses d’assertion de AD FS SAML.

- Enable Signed Request (Activer la demande signée) : activez cette option pour que ArcGIS Enterprise signe la demande d’authentification SAML envoyée à AD FS.

- Propagate logout to Identity Provider (Propager la déconnexion au fournisseur d’identités) : activez cette option pour que ArcGIS Enterprise utilise une URL de déconnexion afin de déconnecter l’utilisateur du fournisseur d’identités AD FS. Indiquez l'URL à utiliser dans le paramètre URL de déconnexion. Si le fournisseur d’identités exige que l’URL de déconnexion soit signée, vous devez sélectionner l’option Enable signed request (Activer la demande signée).

Remarque :

Puisque, par défaut, AD FS exige que les demandes de déconnexion soient signées avec la fonction de hachage SHA-256, vous devez activer le bouton Enable Signed Request (Activer la demande signée) et sélectionner Sign using SHA256 (Signer avec SHA256).

- Update profiles on sign in (Mettre à jour les profils lors de la connexion) : activez cette option pour qu’ArcGIS Enterprise mette à jour les attributs givenName et email address des utilisateurs s’ils ont changé depuis leur dernière connexion.

- Enable SAML based group membership (Activer l’appartenance à un groupe de type SAML) : activez cette option pour autoriser les membres de l’organisation à lier des groupes SAML spécifiés à des groupes ArcGIS Enterprise pendant le processus de création de groupe.

- Logout URL (URL de déconnexion) : l’URL du fournisseur d’identités à utiliser pour déconnecter l’utilisateur actuellement connecté.

- Entity ID (ID d’entité) : mettez cette valeur à jour pour utiliser un nouvel ID d’entité qui identifie de manière unique votre portail auprès de AD FS.

Les paramètres Encrypt Assertion (Chiffrer l’assertion) et Enable signed request (Activer la demande signée) utilisent le certificat samlcert dans le KeyStore du portail. Pour utiliser un nouveau certificat, supprimez le certificat samlcert, créez un certificat avec le même alias (samlcert) en suivant la procédure indiquée dans la rubrique Importer un certificat dans le portail, puis redémarrez le portail.

- Cliquez sur Enregistrer.

Inscrire votre portail en tant que fournisseur de services approuvé auprès de AD FS

- Ouvrez la console de gestion AD FS.

- Choisissez Relying Party Trusts (Approbations des parties de confiance) > Add Relying Party Trust (Ajouter une approbation de la partie de confiance).

- Dans l'Assistant Add Relying Party Trust Wizard (Ajout d'une approbation de la partie de confiance), cliquez sur le bouton Start (Démarrer).

- Dans Select Data Source (Sélectionner la source de données), choisissez une option d'obtention des données concernant la partie de confiance : importation à partir d'une URL, importation à partir d'un fichier ou saisie manuelle.

Les options d'URL et de fichier nécessitent que vous obteniez les métadonnées auprès de votre organisation. Si vous n'avez pas accès à l'URL ou au fichier de métadonnées, vous pouvez saisir ces informations manuellement. Dans certains cas, la saisie manuelle de données peut être l'option la plus facile.

- Importer des données concernant la partie de confiance publiées en ligne ou sur un réseau local.

Cette option utilise les métadonnées de votre organisation ArcGIS Enterprise. L’URL est https://organization.example.com/<context>/sharing/rest/portals/self/sp/metadata?token=<token>, par exemple, https://samltest.domain.com/arcgis/sharing/rest/portals/self/sp/metadata?token=G6943LMReKj_kqdAVrAiPbpRloAfE1fqp0eVAJ-IChQcV-kv3gW-gBAzWztBEdFY. Vous pouvez générer un jeton avec https://organization.example.com/<context>/sharing/rest/generateToken. Lorsque vous saisissez l’URL de la page Generate Token (Générer un jeton), indiquez le nom de domaine complet du serveur AD FS dans le champ Webapp URL (URL de l’application Web). Ne sélectionnez aucune autre option, telle que IP Address (Adresse IP) ou IP Address of this request’s origin (Adresse IP de l’origine de cette requête), au risque de générer un jeton incorrect.

- Import data about the relying party from a file (importer des données concernant la partie de confiance à partir d'un fichier)

Cette option utilise un fichier metadata.xml issu de votre organisation ArcGIS Enterprise. Vous pouvez obtenir un fichier .xml de métadonnées de deux manières :

- Sur la page de l’organisation, cliquez sur l’onglet Settings (Paramètres) et sur Security (Sécurité) à gauche de la page. Dans la section Logins (Identifiants de connexion), sous SAML Login (Identifiant de connexion SAML), cliquez sur le bouton Download service provider metadata (Télécharger les métadonnées du fournisseur de services) pour télécharger le fichier de métadonnées pour votre organisation.

- Ouvrez l’URL des métadonnées de votre organisation ArcGIS Enterprise et enregistrez-la en tant que fichier .xml sur votre ordinateur. L’URL est https://organization.example.com/<context>/sharing/rest/portals/self/sp/metadata?token=<token>, par exemple, https://samltest.domain.com/arcgis/sharing/rest/portals/self/sp/metadata?token=G6943LMReKj_kqdAVrAiPbpRloAfE1fqp0eVAJ-IChQcV-kv3gW-gBAzWztBEdFY. Vous pouvez générer un jeton avec https://organization.example.com/<context>/sharing/rest/generateToken. Lorsque vous saisissez l’URL de la page Generate Token (Générer un jeton), indiquez le nom de domaine complet du serveur AD FS dans le champ Webapp URL (URL de l’application Web). Ne sélectionnez aucune autre option, telle que IP Address (Adresse IP) ou IP Address of this request’s origin (Adresse IP de l’origine de cette requête), au risque de générer un jeton incorrect.

- Enter data about the relying party manually (entrer manuellement des données concernant la partie de confiance)

Avec cette option, l'Assistant d'ajout d'une approbation de la partie de confiance présente des fenêtres supplémentaires dans lesquelles vous pouvez saisir manuellement les données. Ces fenêtres font l'objet d'une explication dans les étapes 6 à 8 ci-dessous.

- Importer des données concernant la partie de confiance publiées en ligne ou sur un réseau local.

- Pour Specify Display Name (spécifier le nom complet), entrez le nom complet.

Le nom complet permet d’identifier la partie de confiance dans AD FS. Il n'a aucune signification en dehors de ce contexte. Définissez-le sur ArcGIS ou sur le nom de l’organisation au sein d’ArcGIS, par exemple, ArcGIS—SamlTest.

Conseil :

Si vous choisissez d’importer la source de données à partir d’une URL ou d’un fichier, passez à l’étape 9.

- Manual data source only (Source de données manuelle uniquement) : pour Choose Profile (Choix d’un profil), sélectionnez le profil AD FS applicable à votre environnement.

- Manual data source only (Source de données manuelle uniquement) Pour Configure URL (Configurer l'URL), cochez la case Enable support for the SAML 2.0 WebSSO protocol (Activer la prise en charge du protocole WebSSO SAML 2.0) et entrez l’URL du service SSO SAML 2.0 de la partie de confiance.

L’URL de la partie de confiance doit être l’URL à laquelle AD FS envoie la réponse SAML après l’authentification de l’utilisateur. Il doit s’agir d’une URL HTTPS : https://organization.example.com/<context>/sharing/rest/oauth2/saml/signin.

- (Source de données manuelle uniquement) Pour Configure Identifiers (Configurer les identifiants), saisissez l'URL de l'identifiant de l'approbation de la partie de confiance.

Il doit s’agir de portal.domain.com.arcgis.

- Pour Choose Issuance Authorization Rules (choisir les règles d'autorisation d'émission), choisissez Permit all users to access this relying party (autoriser tous les utilisateurs à accéder à cette partie de confiance).

- Dans la zone Ready to Add Trust (Prêt pour l'ajout d'une approbation), examinez tous les paramètres de la partie de confiance.

L'URL des métadonnées est renseignée uniquement si vous avez choisi d'importer la source de données à partir d'une URL.

Conseil :

Si l’option Monitor relying party (Surveiller la partie de confiance) est activée, AD FS vérifie régulièrement l’URL des métadonnées de fédération et la compare à l’état actuel de l’approbation de la partie de confiance. Cependant, la surveillance échoue à l’expiration du jeton dans l’URL des métadonnées de fédération. Les échecs sont consignés dans le journal des événements AD FS. Pour supprimer ces messages, il est conseillé de désactiver la surveillance ou de mettre à jour le jeton.

- Cliquez sur Next (Suivant).

- Pour Finish (terminer), cochez la case afin d'ouvrir automatiquement la boîte de dialogue Edit Claim Rules (modifier les règles de revendication) après avoir cliqué sur le bouton Close (fermer).

- Pour définir les règles de revendication, ouvrez l'assistant Edit Claim Rules et cliquez sur Add Rule (ajouter une règle).

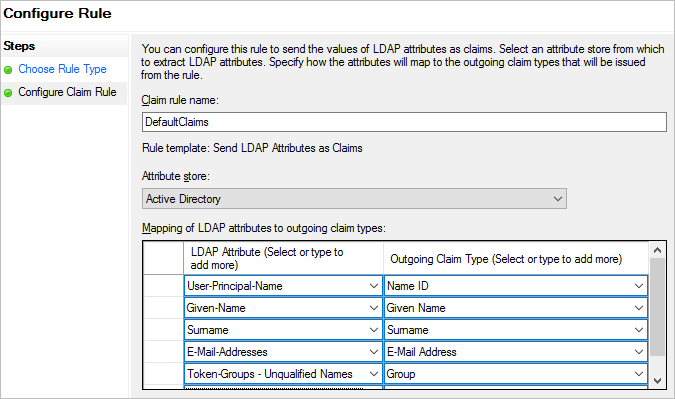

- Pour l’étape Select Rule Template (Sélectionner un modèle de règle), sélectionnez le modèle Send LDAP Attributes as Claims (Envoyer les attributs LDAP sous forme de revendications) pour la règle de revendication que vous souhaitez créer. Cliquez sur Next (Suivant).

- Pour l’étape Configure Claim Rule (Configurer la règle de revendication), suivez les instructions ci-après pour mettre à jour les règles de revendication.

- Pour Claim rule name (Nom de la règle de revendication), spécifiez un nom pour la règle, tel que DefaultClaims.

- Pour Attribute store (magasin d'attributs), sélectionnez Active Directory.

- Pour Mapping of LDAP attributes to outgoing claim types (Mappage des attributs LDAP avec les types de revendications sortantes), sélectionnez des valeurs dans les menus déroulants pour indiquer la manière dont les attributs LDAP doivent être appariés aux types de revendications sortantes générés à partir de la règle.

Utilisez le tableau suivant comme guide :

LDAP attribute (Attribut LDAP) Outgoing claim type (Type de revendication sortante) Attribut LDAP qui contient les noms d’utilisateur (par exemple,User-Principal-Name ou SAM-Account-Name)

Name ID (ID de nom) Given-Name (Nom donné)

Given Name (Nom donné) Surname (Prénom)

Surname (Prénom)

E-Mail-Addresses (Adresses électroniques)

Adresse e-mail Token-Groups - Unqualified Names (Groupes de jetons - Nom non qualifiés)

Groupe

Attention :

La saisie manuelle de valeurs au lieu d’une sélection dans les menus déroulants crée des attributs définis par l’utilisateur et est susceptible de générer des erreurs. Dans un souci d’optimisation des résultats, utilisez les menus déroulants pour spécifier les valeurs.

Avec cette revendication, AD FS envoie les attributs nommés givenname, surname, email et group membership à ArcGIS Enterprise après authentification de l’utilisateur. ArcGIS Enterprise utilise ensuite les valeurs reçues dans les attributs givenname, surname et email pour renseigner le prénom, le nom et l’adresse électronique du compte d’utilisateur. Les valeurs dans l’attribut de groupe sont utilisées pour mettre à jour l’appartenance de l’utilisateur au groupe.

Remarque :

Si vous avez sélectionné l’option Enable SAML based group membership (Activer l’appartenance au groupe SAML) lors de l’inscription de AD FS en tant que fournisseur d’identités SAML, l’adhésion de chaque utilisateur est obtenue via la réponse d’assertion SAML reçue du fournisseur d’identités chaque fois que l’utilisateur se connecte avec succès. Pour obtenir des informations sur la liaison de groupes SAML, reportez-vous à la rubrique Créer des groupes.

- Cliquez sur Finish (Terminer) pour terminer la configuration du fournisseur d'identités AD FS visant à inclure ArcGIS Enterprise comme partie de confiance.

Vous avez un commentaire à formuler concernant cette rubrique ?